Stories

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

"ثنائي الرعب".. النصر يخطط لجمع صلاح ورونالدو

!["ثنائي الرعب".. النصر يخطط لجمع صلاح ورونالدو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سباق يتحول إلى مأساة.. وفاة متفرج وإصابة آخر في حادث رالي خطير (فيديو)

#اسأل_أكثر #Question_MoreRT STORIES

عرض غير مسبوق.. تشيمايف يستفز أبطال الأولمبياد بتحد مفتوح

![عرض غير مسبوق.. تشيمايف يستفز أبطال الأولمبياد بتحد مفتوح]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

خطة أوكرانية تواجه رفضا روسيا.. تصعيد جديد في ملف كرة القدم

![خطة أوكرانية تواجه رفضا روسيا.. تصعيد جديد في ملف كرة القدم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"أريد الوداع بطريقة مناسبة".. صلاح يشعل مشاعر جماهير ليفربول

!["أريد الوداع بطريقة مناسبة".. صلاح يشعل مشاعر جماهير ليفربول]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

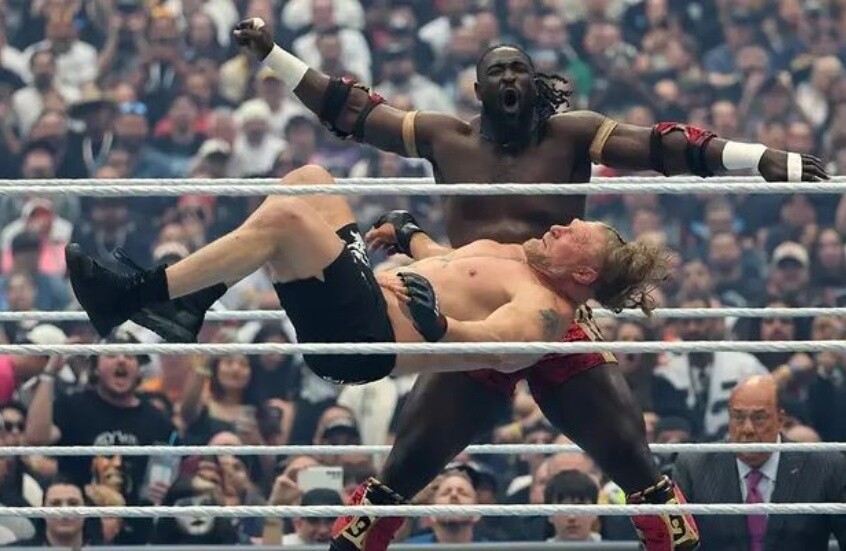

وسط دموع الجماهير.. خسارة مدوية تنهي مسيرة "الوحش" بروك ليسنر (فيديو)

![وسط دموع الجماهير.. خسارة مدوية تنهي مسيرة "الوحش" بروك ليسنر (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إشارات البليهي تشعل مشاجرة بين لاعبي الشباب السعودي وزاخو العراقي

![إشارات البليهي تشعل مشاجرة بين لاعبي الشباب السعودي وزاخو العراقي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

مدفيديف: روسيا تخوض حرب وجود

![مدفيديف: روسيا تخوض حرب وجود]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مشاهد لمقاتلة "سو-35 إس" الروسية في منطقة العملية العسكرية الخاصة

#اسأل_أكثر #Question_MoreRT STORIES

الأمن الروسي يحبط هجوما إرهابيا أوكرانيا في ستافروبول بمشاركة مواطنة ألمانية (فيديو)

![الأمن الروسي يحبط هجوما إرهابيا أوكرانيا في ستافروبول بمشاركة مواطنة ألمانية (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مقتل مدني ونشوب حريق في ميناء توابسي الروسي بهجوم مسيرات

![مقتل مدني ونشوب حريق في ميناء توابسي الروسي بهجوم مسيرات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الجوي يدمر خلال 12 ساعة 17 مسيرة جوية معادية فوق مناطق روسيا

![الدفاع الجوي يدمر خلال 12 ساعة 17 مسيرة جوية معادية فوق مناطق روسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الحكومة الأيرلندية تعتزم إنهاء العقود المتعلقة بإيواء اللاجئين الأوكرانيين

![الحكومة الأيرلندية تعتزم إنهاء العقود المتعلقة بإيواء اللاجئين الأوكرانيين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

فيديوهات

RT STORIES

نيويورك.. تظاهرات حاشدة إحياء لذكرى يوم الأسير الفلسطيني

#اسأل_أكثر #Question_MoreRT STORIES

قطاع غزة.. فعاليات رمزية على شاطئ البحر تعبيرا عن معاناة الأطفال

#اسأل_أكثر #Question_MoreRT STORIES

اليابان.. افتتاح مسار تاتياما كوروبي في جبال الألب اليابانية في موسم 2026

#اسأل_أكثر #Question_Moreفيديوهات

-

![هدنة بين حزب الله وإسرائيل]()

هدنة بين حزب الله وإسرائيل

RT STORIES

مراسلنا: الجيش الإسرائيلي يفجر مباني سكنية ومنازل ببلدات شمع والناقورة والبياضة جنوب لبنان

![مراسلنا: الجيش الإسرائيلي يفجر مباني سكنية ومنازل ببلدات شمع والناقورة والبياضة جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يعلن استهداف منصة صواريخ محملة في جنوب لبنان (فيديو)

![الجيش الإسرائيلي يعلن استهداف منصة صواريخ محملة في جنوب لبنان (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

حزب الله يعلن تدمير 4 دبابات إسرائيلية من طراز ميركافا بعبوات ناسفة في جنوب لبنان

![حزب الله يعلن تدمير 4 دبابات إسرائيلية من طراز ميركافا بعبوات ناسفة في جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مسؤول إسرائيلي: نحن مستعدون للتصعيد ضد حزب الله والثقة بالجيش اللبناني منخفضة

![مسؤول إسرائيلي: نحن مستعدون للتصعيد ضد حزب الله والثقة بالجيش اللبناني منخفضة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يوجه إنذارا إلى سكان جنوب لبنان: يمنع عليكم العودة إلى هذه القرى!

![الجيش الإسرائيلي يوجه إنذارا إلى سكان جنوب لبنان: يمنع عليكم العودة إلى هذه القرى!]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة بلحظة.. في اليوم الـ4 من هدنة لبنان: الجيش الإسرائيلي يمنع سكان الجنوب من العودة

![لحظة بلحظة.. في اليوم الـ4 من هدنة لبنان: الجيش الإسرائيلي يمنع سكان الجنوب من العودة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إسرائيليون: حزب الله أعادنا ألفي عام إلى الوراء

#اسأل_أكثر #Question_MoreRT STORIES

"هآرتس": جندي إسرائيلي يحطم تمثالا للمسيح في بلدة جنوبي لبنان (صورة)

!["هآرتس": جندي إسرائيلي يحطم تمثالا للمسيح في بلدة جنوبي لبنان (صورة)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة بين حزب الله وإسرائيل]() هدنة بين حزب الله وإسرائيل

هدنة بين حزب الله وإسرائيل

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

لحظة بلحظة.. العالم يترقب جولة المفاوضات الأمريكية–الإيرانية ومخاوف من عودة التصعيد العسكري

![لحظة بلحظة.. العالم يترقب جولة المفاوضات الأمريكية–الإيرانية ومخاوف من عودة التصعيد العسكري]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مجلة: الحرب على إيران تسدل الستار على الهيمنة الأمريكية

![مجلة: الحرب على إيران تسدل الستار على الهيمنة الأمريكية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نتنياهو: الحرب على إيران لم تنته بعد وكل لحظة قد تحمل معها تطورات جديدة

![نتنياهو: الحرب على إيران لم تنته بعد وكل لحظة قد تحمل معها تطورات جديدة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نيويورك تايمز: بفضل مضيق هرمز يمكن لإيران الخروج من النزاع بخطة جاهزة لردع الخصوم

![نيويورك تايمز: بفضل مضيق هرمز يمكن لإيران الخروج من النزاع بخطة جاهزة لردع الخصوم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

حجم الإنفاق الأمريكي على الحرب ضد إيران تجاوز 55 مليار دولار

![حجم الإنفاق الأمريكي على الحرب ضد إيران تجاوز 55 مليار دولار]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

7 خطوات لحماية هاتفك من الاختراقات السرية

أفاد خبراء الأمن السيبراني أن قراصنة الإنترنت يستخدمون شبكات "واي فاي" وتطبيقات الهواتف الذكية وثغرات أخرى لتنفيذ التجسس الإلكتروني وسرقة الهوية ونشر برامج الفدية.

وكشف تقرير Statista أن بيانات 353 مليون شخص تم اختراقها في الولايات المتحدة العام الماضي، ما دفع خبراء الأمن إلى إلقاء الضوء على 7 خطوات يمكن اتخاذها لحماية الهاتف الذكي من الاختراق، وهي:

1. تحديث البرامج والتطبيقات

يجد المتسللون طرقا سرية لاختراق الهواتف، بما في ذلك البحث عن ثغرات في البرامج الموجودة. ولكن مع كل تحديث، تقوم الشركات بإزالة أي ثغرات محتملة.

لذا، ينبغي تحديث البرامج والتطبيقات لمنع المتسللين من الوصول إلى بياناتك، مع التحذير الإضافي بأنها تعمل فقط بالنسبة لبعض الهجمات، وفقا لوكالة الأمن القومي (NSA).

وتعمل هذه الطريقة على منع قراصنة الإنترنت من التجسس على المكالمات والنصوص والبيانات وحظر معظم هجمات التصيد الاحتيالي، والتي تحدث عند إرسال رسائل بريد إلكتروني احتيالية مستهدفة لسرقة معلومات حساسة مثل بيانات اعتماد تسجيل الدخول.

2. تثبيت التطبيقات من المتاجر الرسمية فقط

تحذير هام.. برنامج خبيث يستهدف حسابات مستخدمي "أندرويد" البنكية

يجب على مستخدمي الهواتف الذكية توخي الحذر عند تثبيت التطبيقات، والتأكد من تنزيلها فقط من المتاجر الرسمية مثل "غوغل بلاي" وApp Store.

وتشمل متاجر التطبيقات غير الرسمية: Aptoide وSlideMe وACMarket وAmazon Appstore.

وغالبا ما يقوم القراصنة بإنشاء نسخة مزيفة من تطبيق شرعي، يمنحهم حق الوصول الكامل إلى جهازك بمجرد تنزيله، ثم يثبتون برامج ضارة ويشاركون بياناتك مع أطراف ثالثة.

3. إيقاف تشغيل "واي فاي" و"بلوتوث"

ينبغي على مستخدمي "أندرويد" و"آيفون" الامتناع عن الاتصال بشبكات "واي فاي" العامة، وكذلك "بلوتوث"، خاصة أن القراصنة يبحثون باستمرار عن نقاط الضعف، كما أن ترك شبكة "واي فاي" قيد التشغيل يجعل الجهاز عرضة لهجمات "KRACK"، والتي تسمى أيضا هجوم إعادة تثبيت المفتاح، الذي يعمل عن طريق التلاعب بالوصول المحمي لشبكة "واي فاي" من خلال مفاتيح التشفير، لإنشاء اتصال آمن يتيح سرقة البيانات عبر الشبكة عندما يكون القراصنة في نطاق قريب من الهدف.

وبالمثل، فإن ترك "بلوتوث" قيد التشغيل يمكن أن يؤدي إلى هجوم "BlueBorne"، حيث يتحكم أحد القراصنة في جهازك دون أي تدخل من المستخدم.

4. استخدام تطبيقات الصوت والنصوص والبيانات المشفرة

يمكن أن تساعد تطبيقات الصوت والنصوص والبيانات المشفرة في منع القراصنة من الوصول إلى معلوماتك الشخصية، عن طريق تحويل اتصالاتك إلى رمز.

ويعد "واتس آب" أحد تطبيقات التشفير الأكثر شيوعا، يليه "تلغرام" الذي يوفر التشفير الشامل (طريقة تحافظ على خصوصية المكالمات الهاتفية والرسائل والبيانات الأخرى، بما في ذلك التطبيق نفسه).

ومع ذلك، فحتى التطبيقات المشفرة ليست آمنة بنسبة 100% من الهجمات.

5. لا تنقر على الروابط أو تفتح المرفقات

يمكن للقراصنة الوصول إلى معلوماتك الشخصية بإحدى طريقتين: عن طريق تسجيل لوحة المفاتيح (keylogging) أو استخدام برنامج "حصان طروادة".

يعمل برنامج Keylogging مثل المطارد الذي يتتبع كل خطوة تقوم بها، ما يسمح له بالوصول إلى المعلومات في الوقت الفعلي، وحتى الاستماع إلى محادثاتك الهاتفية.

أما "حصان طروادة"، فهو عبارة عن برنامج خبيث غير مرئي يتم استخدامه لاستخراج البيانات المهمة، بما في ذلك تفاصيل حساب بطاقة الائتمان ومعلومات الضمان الاجتماعي الخاصة بك إذا تم حفظها على هاتفك.

وقال أوليفر بيج، الرئيس التنفيذي لشركة Cybernut للأمن السيبراني، لـ"فوربس": "إن الوقوع في تكتيكات الهندسة الاجتماعية، مثل الرد على رسائل البريد الإلكتروني غير المرغوب فيها التي تطلب معلومات حساسة، يمكن أن يؤدي إلى اختراق الحساب وسرقة الهوية".

دراسة: 45% من الهجمات الإلكترونية على الشركات الصناعية تحدث خارج أوقات عمل الشركات

وتابع: "يمكن أن تؤدي الثقة في المكالمات الهاتفية أو الرسائل دون التحقق منها إلى عواقب وخيمة، حيث يتلاعب المحتالون بالضحايا للكشف عن معلومات حساسة أو اتخاذ إجراءات تهدد أمنهم".

6. أعد تشغيل جهازك كل أسبوع

يجب إيقاف تشغيل الهواتف الذكية وتشغيلها مرة واحدة كل أسبوع، لمنع عمليات التصيد الاحتيالي.

ويؤدي إيقاف تشغيل الهاتف إلى إعادة تعيين جميع صفحات الويب والتطبيقات المفتوحة وتسجيل الخروج من الحسابات المصرفية، لمنع مجرمي الإنترنت من الوصول إلى المعلومات الحساسة.

7. حجب الصوت وتغطية الكاميرا

ينبغي تثبيت نظام لتشويش صوت الميكروفون ومنع القراصنة من سماع محادثاتك من خلال التطبيقات، أو أي هجوم إلكتروني خارجي.

كما ينبغي تغطية الكاميرا الخلفية والأمامية على كل من أجهزة "أندرويد" و"آيفون"، لأن القراصنة يمكنهم تشغيل كاميرا الهاتف المحمول وإيقاف تشغيلها وحفظ الوسائط من ألبوم الكاميرا إذا تمكنوا من الوصول إلى هاتفك.

المصدر: ديلي ميل

التعليقات